Afirman investigaciones recientes que “Cualquier intento por “predecir” el futuro es inútil, lo que por lo general lleva a los ejecutivos a simplemente no invertir en averiguar cómo pueden afectar a sus operaciones varios cambios políticos, normativos o la materialización de los riesgos cibernéticos” (Las cursivas están fuera del texto original). En este sentido, los autores consideran que esto es un error por tres razones fundamentales1.

En primer lugar, si bien no posible anticipar los efectos de una piedra en un estanque, dejar caer una roca allí, podría tener un impacto más visible. En la misma medida, frente al aumento de las tensiones geopolíticas de los países desarrollados, un incremento de las operaciones cibernéticas es previsible y sus impactos en las organizaciones se hacen evidentes en la dinámica de sus negocios internacionales. La materialización de un riesgo cibernético tiene un efecto dominó tan grande como un roca en un estanque, y es un error abandonar cualquier esfuerzo por entender sus retos e impactos en el futuro2.

En segundo lugar, analizar y articular los impactos potenciales de los riesgos cibernéticos en aspectos específicos de la empresa es necesario, porque es la única manera de afectar la toma de decisiones empresariales. Por lo general, el riesgo cibernético está confinado a los temas tecnológicos, lo que no tiene la atención del directorio, del comité ejecutivo ni del equipo de estrategia. Si sólo se resumen los impactos del riesgo cibernético a posteriori, no se conseguirá un enfoque estratégico o presupuestario a priori3.

Y en tercer lugar, tener visión clara de los cambios que se avecinan frente a la evolución de los riesgos cibernéticos es un reto que se aborda hoy bien de forma cuantitativa, tratando de interpretar datos cuantitativos o algoritmos que arrojen luz sobre las amenazas y retos específicos de una empresa, o de forma cualitativa a través de la experiencia y el juicio de expertos buscando mapear el impacto de dichos riesgos en diversos elementos de las operaciones de una empresa. Enfocarse implica entender cómo opera la organización en diferentes niveles y cómo evoluciona el contexto cibernético que la rodea4.

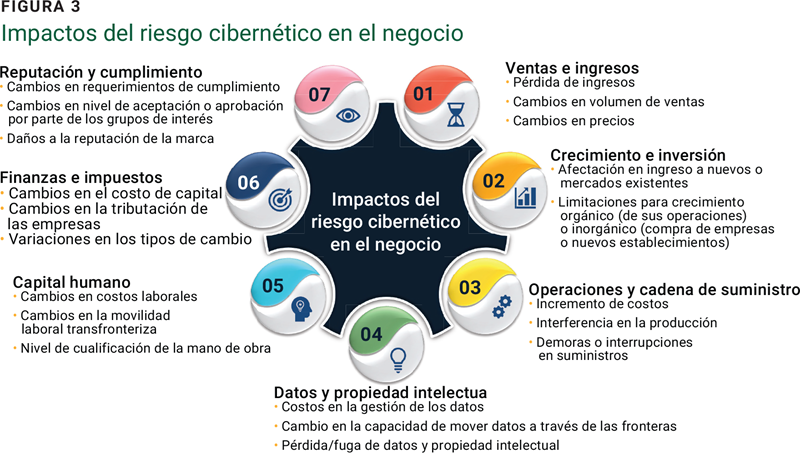

El reto es que los ejecutivos de la empresa comprendan cómo el riesgo cibernético se intersecta con los negocios de la compañía. Esto es, reconocer la dinámica de este riesgo en el desarrollo funcional de la organización en temas como ventas y ingresos, crecimiento e inversión, operaciones y cadena de suministro, datos y propiedad intelectual, capital humano, finanzas e impuestos, y reputación y cumplimiento5. Lo anterior, se traduce en contar con panorama de riesgos cibernéticos actualizado y un análisis situado de los mismos en sus diferentes retos estratégicos y funciones empresariales para acercar las consecuencias de su materialización y asegurar la tolerancia de riesgo cibernético definida por la junta directiva y asegurada por el comité ejecutivo.

Los riesgos cibernéticos se comportan de forma semejante al dilema del volcán6 , no es si se va a tener un ataque cibernético exitoso, sino cuándo y cómo. Al igual que el volcán, pueden estar aparentemente inactivos, y de forma sorpresiva detonar sin previo aviso, por lo cual se hace necesario mantener un sistema de monitoreo activo, un sistema de prevención de desastres (con ejercicios y simulaciones) y la asistencia técnica y profesional de entidades locales e internacionales de apoyo según el nivel y magnitud del evento que se pueda materializar.

En razón con lo anterior, los directorios o juntas directivas deben mantener una postura vigilante que se traduce un marco de debido cuidado frente la gobernanza y gestión del riesgo cibernético que les permita no sólo mantener una vigilancia volcánica activa con sensores internos y externos debidamente calibrados para pronosticar futuros eventos cibernéticos adversos, sino la preparación y madurez frente a la atención de ataques cibernéticos exitosos. Esto es, prácticas e indicadores de gestión, comprensión de los impactos a nivel empresarial y las acciones necesarias para atender las consecuencias de los ciberataques en sus diferentes grupos de interés.

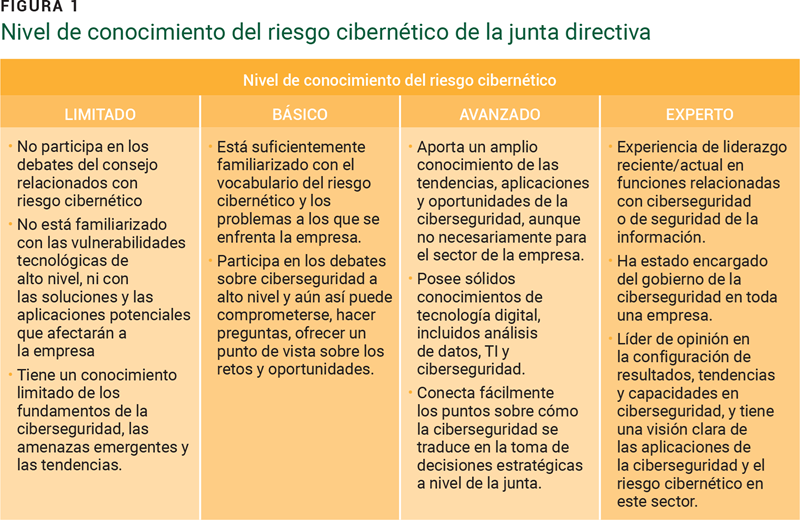

¿Cuál es el nivel de conocimiento de la junta directiva sobre el riesgo cibernético?

El riesgo cibernético ha venido ganando visibilidad a nivel global y las juntas directivas en sus ejercicios de vigilancia y monitoreo de riesgos, lo ha mantenido en foco frente a los efectos que se pueden ocasionar por su materialización. En ese sentido, la pregunta es ¿cuál es nivel de conocimiento que tienen los directorios sobre este riesgo? Una posible respuesta se puede revelar frente al tipo de junta directiva que se tiene en la organización: supervisión directa, creadora de valor a largo plazo o visionaria o transformadora7.

Las juntas tradicionales basadas en supervisión directa están estructurada y orientada a rendición de cuentas, lo que implica delegar el ejercicio de reconocimiento y aseguramiento del riesgo cibernético (como riesgo operacional) a la administración, basado en una visión de reporte y validación de controles para efectos de cumplir con las exigencias de los reguladores y entregar los reportes necesarios que den cuenta de su compromiso con las normas propias de su sector.

Las juntas que buscan crear valor a largo plazo están orientadas por la estrategia de la compañía y desafiar las posturas existentes. Estas juntas entienden el riesgo cibernético como un riesgo estratégico, esto es, como un riesgo que afecta de forma significativa el valor para sus grupos de interés y afecta la viabilidad de la empresa en el largo plazo. En este sentido, la junta directiva demanda la formulación y seguimiento de un modelo de madurez del programa de ciberseguridad empresarial que responda a las exigencias de las partes interesadas y motive la colaboración y cooperación entre los diferentes actores de la estrategia corporativa.

Las juntas visionarias o transformadoras toman riesgos y co-crean el futuro, son sensibles a los cambios del entorno y procuran anticipar tendencias geopolíticas que les permitan construir una postura y posición privilegiada ahora y en el futuro. Los miembros del directorio buscan balancear la eficiencia del negocio, con el imperativo y exigencia de la resiliencia como factor clave para asegurar la supervivencia de la organización a pesar de los inciertos e inestabilidades del entorno y los incidentes que puedan ocurrir. Estas juntas entienden el riesgo cibernético como un riesgo de negocio, por lo cual asume el compromiso para declarar y aprobar su apetito de riesgo cibernético y por tanto asegurar las capacidades cibernéticas necesarias para acompañar dicha declaración.

En este contexto, es importante reconocer el nivel de conocimiento del equipo directivo para establecer el marco de trabajo que se requiere para reconocer los retos de la empresa ahora en un ecosistema digital de negocios, donde la incertidumbre y la inestabilidad son la norma para lograr consolidar una ventaja competitiva de mediano y largo plazo. Figura 1 es una clasificación básica de niveles de conocimiento frente al riesgo cibernético para las juntas directivas.

De los riesgos de tecnología de información a las amenazas en el ecosistema digital

Las organizaciones ya no operan de forma independiente en la dinámica empresarial de los países. Ahora están situadas en ecosistemas digitales de negocios, donde diferentes participantes permiten apalancar sus apuestas de valor, no sólo desde las propias ideas de negocio que ellas desarrollan, sino en conjunto con las capacidades de sus aliados estratégicos, para generar nuevas experiencias en sus clientes. En este contexto, la tecnología de información (y sus riesgos conocidos) se convierte en la base de las operaciones de la empresa y la densidad digital, representada en las conexiones generadas alrededor de objetos físicos y sus flujo de datos (generalmente personales) entre los diferentes participantes, la esencia de la promesa de valor de la compañía ahora situada en el ecosistema digital del cual hace parte el empresa.

Los riesgos propios de la tecnología de información se encuentran definidos en los estándares y buenas prácticas conocidas a la fecha, las cuales cuentan no sólo con estrategias de aseguramiento y gestión, sino con extensas y detalladas guías de auditoría que permitan que dichos riesgos se mantengan dentro de los límites establecidos por la dinámica empresarial y de las operaciones de la infraestructura y sistemas de información que acompañan los procesos empresariales. Cuando ocurre un incidente provocado por una falla o evento adverso que afecta la disponibilidad de los servicios, los mecanismos y planes de continuidad de negocio se activan para asegurar la situación. Esto es, parar y activar el procedimiento con las actividades previstas para volver a restaurar la operación.

En un ecosistema digital donde interactúan infraestructura (almacenamiento de datos), aplicaciones (procesamiento de datos), servicios (uso de datos) y clientes (generación de datos), donde no sólo está situada la empresa sino los terceros de confianza que desarrollan y crean capacidades claves para concretar las iniciativas digitales, es necesario entender la dinámica de las amenazas y los nuevos adversarios que quieren intervenir en este ecosistema. Los adversarios no sólo tienen una agenda predeterminada para concretar sus planes de desestabilización y aprovechamiento de este nuevo entorno, sino un ecosistema de apoyo paralelo para lograr sus acciones, algunos de ellos patrocinados por Estados y otros por iniciativas privadas o propias8. Esta nueva realidad, revela una dinámica del riesgo cibernético, como un riesgo emergente, disruptivo y sistémico, que al materializarse no sólo genera impactos directos sobre un sistema o iniciativas, sino efectos contagio en el ecosistema que puede generar situaciones inesperadas en todos sus participantes.

De esta forma, las juntas directivas deben situar ahora la dinámica empresarial en un ecosistema digital empresarial que conecta procesos corporativos internos con las capacidades claves que aportan los aliados estratégicos del ecosistema, para generar nuevas oportunidades y retos que hacen la diferencia en el logro de sus objetivos claves9. Lo anterior implica concretar el apetito de riesgo cibernético que la organización persigue y debe asegurar, para cumplir su promesa de valor, generar la confianza digital esperada en sus clientes y ubicar a la organización en una posición estratégica dentro del ecosistema digital de negocios.

Las juntas directivas y su marco de debido cuidado frente al riesgo cibernético

Si bien las organizaciones y sus directorios deben definir y aprobar una declaración de apetito de riesgo cibernético empresarial, igualmente su equipo ejecutivo debe asegurar el cumplimiento esta declaración. Para ello, la junta debe mantener un esquema tripartito de consideraciones que le permitan tener un observatorio vulcanológico activo y calibrado para atender la realidad natural del riesgo cibernético en la empresa desde el dilema del volcán.

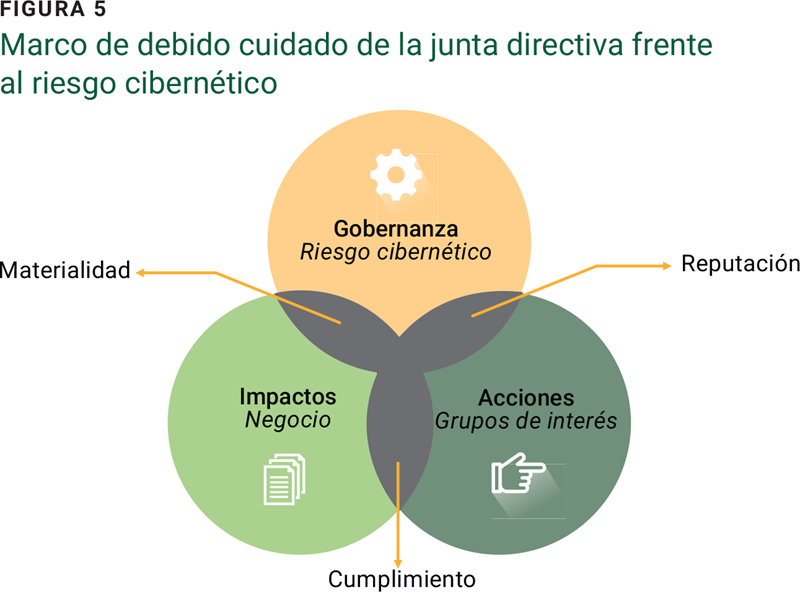

Este observatorio debe estar configurado con tres elementos básicos: la gobernanza del riesgo cibernético, la evaluación de los impactos de la materialización de un riesgo cibernético y las acciones de atención a los diferentes grupos de interés luego de un ciberataque exitoso. Estos tres componentes deben funcionar de forma armónica y generar las dinámicas necesarias al interior del directorio, de tal forma que permita evidenciar el compromiso de la junta directiva frente al riesgo cibernético y el aseguramiento de su deber fiduciario con los accionistas.

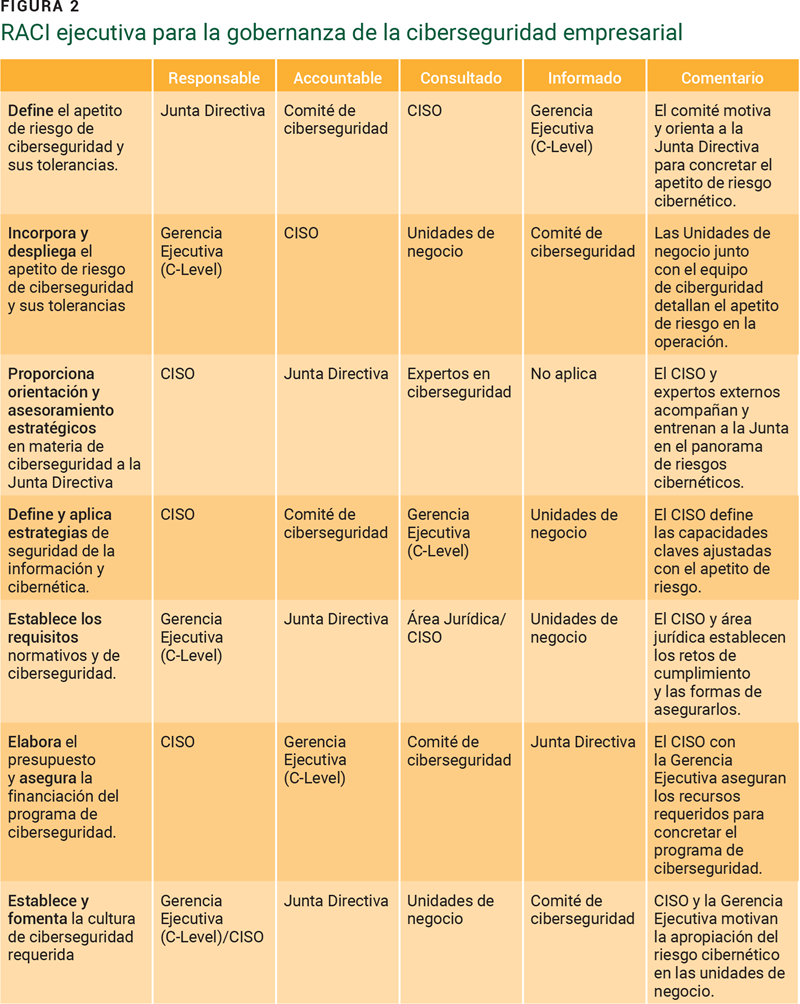

El primer elemento del observatorio es la gobernanza. Esta implica contar con un marco de buenas prácticas y responsabilidades de nivel directivo y ejecutivo para el riesgo cibernético10. It Esto implica de forma práctica concretar una RACI (Responsable, Accountable (el que rinde cuentas), Consultado, Informado) de niveles directivos y ejecutivos que vincule a todos los interesados y afectados por el riesgo cibernético a nivel empresarial. En términos prácticos, un responsable que realiza la tarea o actividad, un accountable (El que rinde cuentas) que aprueba la actividad y asegura que se lleve a cabo, un consultado asociado con las partes interesadas asociadas con la actividad que pueden dar aportes y comentarios y un informado como aquellas partes interesadas que necesitan ser notificadas del avance de la actividad.

En ejemplo de esta RACI se puede ver en figura 2.

El segundo elemento es la evaluación de los impactos de la materialización de un riesgo cibernético, lo que implica establecer las conexiones entre este riesgo y las funciones del negocio, con el fin de situar y contextualizar las consecuencias de un evento cibernético adverso en la forma como la organización opera para conseguir sus resultados11. En este escenario el riesgo cibernético se traduce como un riesgo de negocio que revela los posibles efectos cascada que se pueden presentar cuando una situación contraria se materializa en la dinámica de los procesos. Esta comprensión del riesgo cibernético, no sólo concreta una visión ejecutiva del apetito de riesgo cibernético empresarial de forma situada en las áreas de negocios, sino que implica la postura vigilante y resiliente que la organización define y asegura para hacerse más resistente a los adversarios y sus asimetrías.

Un ejemplo para adelantar el análisis de los impactos se puede ver en figura 3.

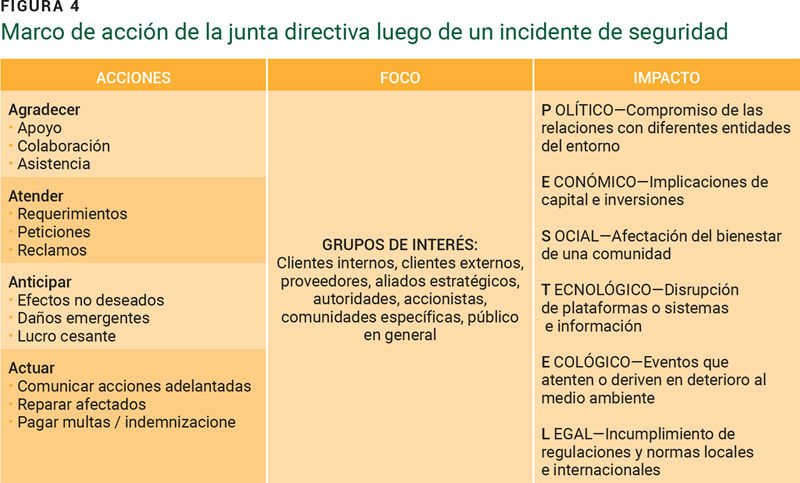

Y el tercer elemento es las acciones de atención a los diferentes grupos de interés luego de un ciberataque exitoso. Estas acciones deben reconocer los impactos y los diferentes grupos de interés afectados con el fin de asegurar una adecuada atención de los daños y afectaciones que pueden haber generado con ocasión del evento cibernético materializado. El reto es acompañar el debido cuidado y la debida diligencia de la junta directiva con una postura proactiva y articulada frente a la materialización de un incidente cibernético de tal forma que se cuiden los fundamentos del gobierno corporativo y la reputación de la empresa en medio de las tensiones que se producen frente a un ataque cibernético concreto.

Un ejemplo de las acciones a realizar se puede ver en figura 4.

En síntesis se puede visualizar el marco de debido cuidado del directorio frente al riesgo cibernético como se ilustra en figura 5, donde los diferentes cruces entre gobernanza, impactos y acciones permiten asegurar temáticas como la reputación de la empresa, la materialidad del evento y el cumplimiento, no sólo de las exigencias de los reguladores, sino de los compromisos corporativos con sus diferentes grupos de interés.

Conclusiones

El riesgo cibernético es un riesgo de negocio y un riesgo estratégico de las empresas del siglo XXI, esto es, un riesgo que afecta de manera directa la propuesta de valor para sus diferentes grupos de interés y la viabilidad de la compañía en el largo plazo12. En este sentido, las organizaciones deben mantener una postura vigilante de un riesgo que se comporta como el dilema de un volcán, que no es “si va a ocurrir”, sino “cuándo y cómo”, para lo cual debe mantener un observatorio permanente y calibrado que le permita sensar y responder en tiempo real a las condiciones de dicho volcán.

Los miembros de junta directiva deberán aprender rápidamente a entender la dinámica interna y externa que afecta a este volcán, que aparentemente estará inactivo, pero que dará señales permanentes de su actividad en medio de la dinámica de los procesos empresariales y las tensiones y tendencias de la empresa en medio del ecosistema digital de negocios donde opera. Cada vez que haya temblores (ataques persistentes en su sector de negocio), fumarolas (ataques exitosos en su sector de negocio y otras industrias) y lluvia de ceniza (identificación de eventos sospechosos en la infraestructura y procesos), habrá que convocar el puesto de mando unificado para adelantar un seguimiento al estado del volcán y valorar de forma estratégica las alertas que se manifiestan con los contactos locales y socios estratégicos13.

De igual forma, cuando se revisen algunos indicadores la dinámica interior de este fenómeno geológico como son la presencia de gases (aumento de vulnerabilidades conocidas), aumento de temperatura (incremento de vulnerabilidades conocidas sin cerrar) y la presencia de magma (revelación de eventos inciertos en la infraestructura y procesos) se debe activar el comité de monitoreo y control de tal forma que los especialistas puedan interpretar estos registros y asegurar las acciones necesarias para preparar a la organización frente a eventuales erupciones (eventos cibernético adversos) que puedan ocurrir de forma inesperada o incierta14.

De esta forma el directorio, no sólo tendrá una postura proactiva y situada de los riesgos cibernéticos de la empresa, sino un marco de debido cuidado formal que cuida de la reputación, el cumplimiento y la materialidad por cuenta de posibles eventos cibernéticos adversos que terminen materializados en medio de los retos y dinámicas de la organización en sus interacciones propias dentro de su ecosistema digital de negocios y sus amenazas emergentes. Así, el directorio no sólo es diligente frente a los reguladores, sino frente a los accionistas asegurando su deber fiduciario y reglamentario al ser parte de un cuerpo colegiado especializado que orienta y define los retos y destinos de la empresa en el mediano y largo plazo.

REFERENCIAS

1 McCaffrey, C. R.; Henisz, W.; et al.; Geostrategy by Design: How to Manage Geopolitical Risk in the New Era of Globalization, Disruption Books, USA, 2024

2 McCaffrey; Geostrategy by Design

3 McCaffrey; Geostrategy by Design

4 McCaffrey; Geostrategy by Design

5 McCaffrey; Geostrategy by Design

6 McCaffrey; Geostrategy by Design

7 Bishop, K.; Camm, G.; Board Talk: 18 Crucial Conversations That Count Inside and Outside the Boardroom, Practical Inspiration Publishing, United Kingdom, 2023

8 Cano, J.; “The Virtuous Circle of the Adversary: Challenges and Threats for Modern Organizations,” ISACA® Journal, vol. 3, 2024,

9 Valdez-de-Leon, O.; “How to Develop a Digital Ecosystem: A Practical Framework,” Technology Innovation Management Review, vol. 9, iss. 8, p. 43-54, August 2019

10 Allen, B.; Bapst, B.; et al.; Building a Cyber Risk Management Program: Evolving Security for the Digital Age, O’ Reilly, USA, 2024

11 Howard, R.; Cybersecurity First Principles: A Reboot of Strategy & Tactics, Hoboken, John Wiley & Sons, USA, 2023

12 McCaffrey; Geostrategy by Design

13 Cano, J.; “Ciberdefensa Basada en Datos. Un Modelo Conceptual Para su Desarrollo e Implementación,” [Data-based cyberdefense. A Conceptual Model for ITs Development And Implementation] SISTEMAS, vol. 170, 2024, p. 49-60

14 Howard; Cybersecurity First Principles

JEIMY J. CANO M. | PH.D, ED.D, CFE, CICA

tiene más de 29 años de experiencia como ejecutivo, asesor y académico en seguridad de la información, ciberseguridad empresarial, privacidad y auditoría de TI. Recibió el Premio a la Excelencia Educativa ISACA® en 2023, en 2022 recibió el reconocimiento como Personalidad de Resiliencia para Latinoamérica por Resiliencia Latam y en 2016 fue nombrado Educador de Ciberseguridad del Año para América Latina por los Premios a la Excelencia en Ciberseguridad. Ha publicado más de 260 artículos en diversas revistas y ha dado charlas en eventos de la industria en todo el mundo.